Řízení rizik

| Stránky: | DemoG |

| Kurz: | Kurz kybernetické bezpečnosti |

| Kniha: | Řízení rizik |

| Vytiskl(a): | Nepřihlášený host |

| Datum: | Sobota, 28. března 2026, 05.16 |

1. Řízení rizik jako klíčový proces a kritéria pro přijatelnost rizik

Řízení rizik je klíčový proces, který přímo navazuje na identifikaci aktiv a představuje opakující se sled činností, jejichž cílem je identifikovat, hodnotit a řídit potencionální rizika s cílem omezit tak pravděpodobnost jejich výskytu a snížit jejich možný dopad na organizaci v případě, kdy tato rizika reálně nastanou.

Řízení rizik je klíčový proces, který přímo navazuje na identifikaci aktiv a představuje opakující se sled činností, jejichž cílem je identifikovat, hodnotit a řídit potencionální rizika s cílem omezit tak pravděpodobnost jejich výskytu a snížit jejich možný dopad na organizaci v případě, kdy tato rizika reálně nastanou.

Účinné řízení rizik je takové řízení, které je v pravidelných intervalech aktualizováno, resp. je aktualizováno po každé významné změně. V rámci organizace je ideálně stanovena metodika pro hodnocení rizik, včetně kritérií pro akceptaci rizik. Jak už bylo uvedeno výše metodika by měla být ideálně přizpůsobena specifickým potřebám dané organizace, díky čemuž by klíčové bezpečnostní role jakými jsou garanti jednotlivých aktiv a manažer kybernetické bezpečnosti byli schopné v metodikou pracovat.

Komplexní proces hodnocení rizik by mě splňovat požadavky na formalizaci, prokazatelnost a měl by být opakovaně proveditelný bez závislosti na jedné čí více konkrétních osob.

Kritéria pro přijatelnost rizik

Na úvod je důležité rozlišit, která rizika mohou být akceptovatelná a která naopak akceptovatelná nejsou a je třeba je dále snižovat. Akceptovatelným rizikem je to riziko, které je přijatelné a není nutné jej zvládat pomocí dalších bezpečnostních opatření.

Akceptovaným rizikem může být např. riziko s nízkou pravděpodobností, nízkých následků nebo malého vlivu na míru bezpečí, případně existence nepřiměřených nákladů. Tyto podmínky, za jakých je možné rizika akceptovat, musí být v organizaci jasně definovány.

Přiměřená bezpečnost

Stav, kdy velikost úsilí a investic do bezpečnosti odpovídá hodnotě aktiv a míře možných rizik.

2. Zranitelnosti

Zranitelnost je slabé místo (nedostatek) aktiva, které může využít jedna či více hrozeb. V rámci ISMS je zranitelnost často vnímána jako vlastnost aktiva.

Příklady zranitelností

- zastaralost informačního a komunikačního systému

- nedostatečná údržba informačního a komunikačního systému

- nedostatečná ochrana vnějšího perimetru

- nedostatečné postupy při identifikování a odhalení negativních bezpečnostních jevů, kybernetických

- bezpečnostních událostí a kybernetických bezpečnostních incidentů

- nedostatečné bezpečnostní povědomí uživatelů a administrátorů

- nevhodné nastavení přístupových oprávnění

- nedostatečné monitorování činnosti uživatelů a administrátorů a neschopnost odhalit jejich nevhodné nebo závadné způsoby chování

- nedostatečné stanovení bezpečnostních pravidel, nepřesné nebo nejednoznačné vymezení práv a povinností uživatelů, administrátorů a bezpečnostních rolí

- nedostatečná ochrana aktiv

- nevhodná bezpečnostní architektura

- nedostatečná míra nezávislé kontroly

- neschopnost včasného odhalení pochybení ze strany zaměstnanců

- další zranitelnosti relevantní pro daná aktiva a kontext organizace

3. Hrozby

Hrozba je činnost ohrožující bezpečnost. Hrozba zneužívá zranitelnosti či překonává bezpečnostní opatření. Hrozbou mohou být např. živelné pohromy, havárie, společenské jevy, ekonomické jevy nebo také chování jednotlivců.

Příklady možných hrozeb:

- porušení bezpečnostní politiky, provedení neoprávněných činností, zneužití oprávnění ze strany uživatelů a administrátorů

- poškození nebo selhání technického anebo programového vybavení

- zneužití identity

- užívání programového vybavení v rozporu s licenčními podmínkami

- škodlivý kód (například viry, spyware, trojské koně)

- narušení fyzické bezpečnosti

- přerušení poskytování služeb elektronických komunikací nebo dodávek elektrické energie

- zneužití nebo neoprávněná modifikace údajů

- ztráta, odcizení nebo poškození aktiva

- nedodržení smluvního závazku ze strany dodavatele

- pochybení ze strany zaměstnanců

- zneužití vnitřních prostředků, sabotáž

- dlouhodobé přerušení poskytování služeb elektronických komunikací, dodávky elektrické energie nebo jiných důležitých služeb

- nedostatek zaměstnanců s potřebnou odbornou úrovní

- cílený kybernetický útok pomocí sociálního inženýrství, použití špionážních technik

- zneužití vyměnitelných technických nosičů dat

- napadení elektronické komunikace (odposlech, modifikace)

- další hrozby relevantní pro daná aktiva a kontext organizace

4. Hodnocení a analýza rizik

Metoda výpočtu hodnoty rizika

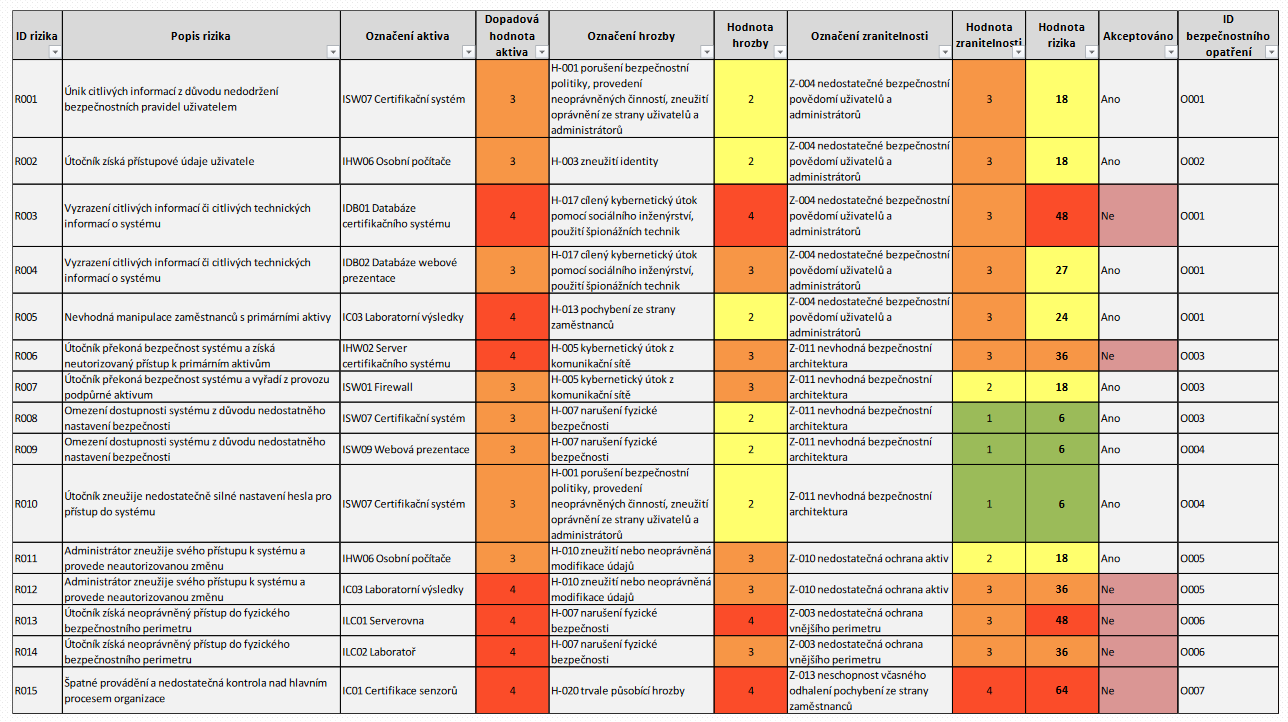

Nezbytnou součástí hodnocení rizik je jednoznačné stanovení funkce pro určení rizika. Tato hodnota rizika je nejčastěji vyjádřena funkcí ovlivněnou dopadem, jakožto hodnotou aktiva z hlediska důležitosti, hrozbou a zranitelností.

Lze použít např. tento výpočet:

Dopadová hodnota aktiva × Hrozba × Zranitelnost = Riziko

Při hodnocení rizik je nutné hodnotit rizika alespoň v rozsahu dle níže uvedených tabulek, zohlednit relevantní hrozby a zranitelnosti a posoudit možné dopady na aktiva.

Hodnocení rizik lze zajistit i jinými způsoby, ale musí být zabezpečeno, že použitá metodika hodnocení rizik zajistí stejnou nebo vyšší úroveň procesu řízení rizik.

Výsledky provedeného hodnocení rizik musí být obsahem zprávy o hodnocení rizik.

- Správce a provozovatel informačního nebo komunikačního systému kritické informační infrastruktury a správce a provozovatel informačního systému základní služby provádí hodnocení rizik alespoň jednou ročně.

- Správce a provozovatel významného informačního systému provádí hodnocení rizik alespoň jednou za tři roky.

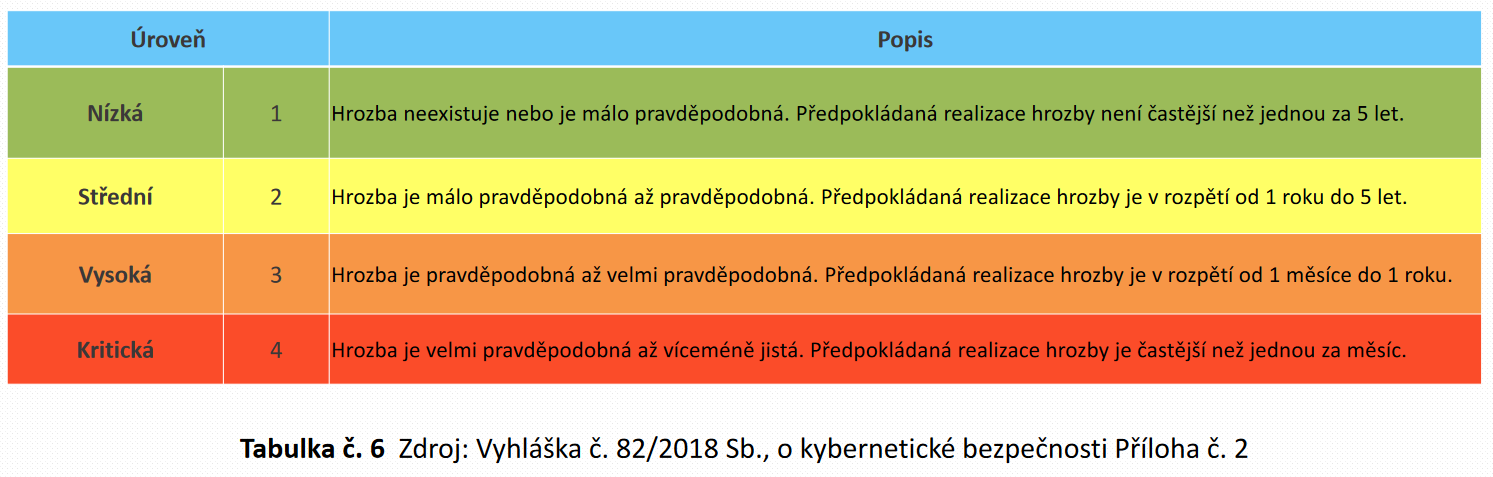

Stupnice pro hodnocení hrozeb

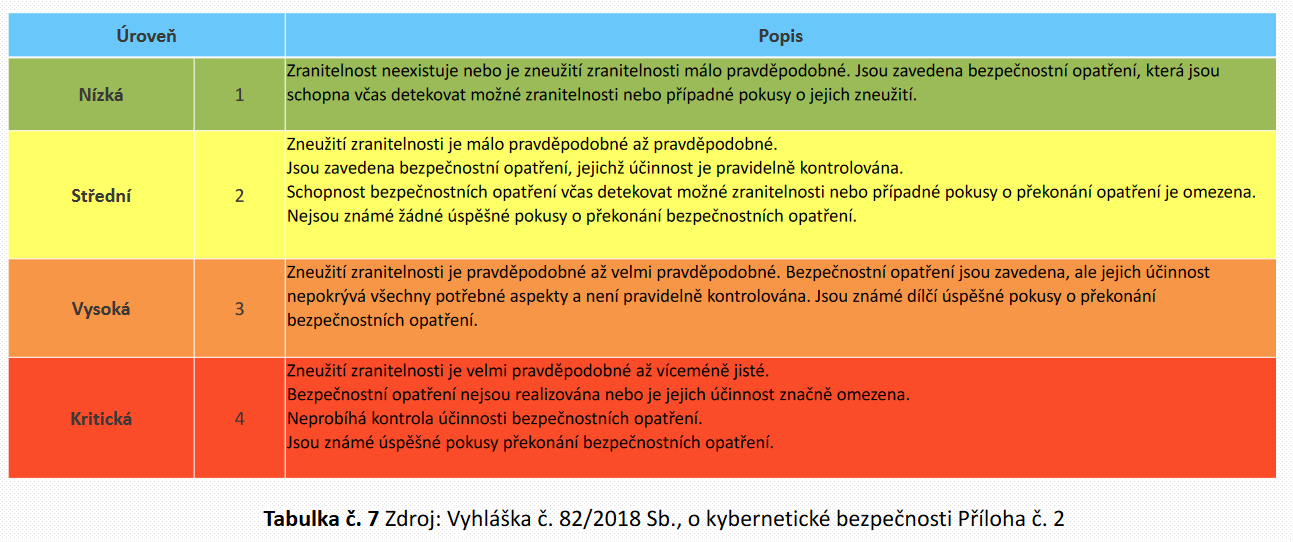

Stupnice pro hodnocení zranitelnosti

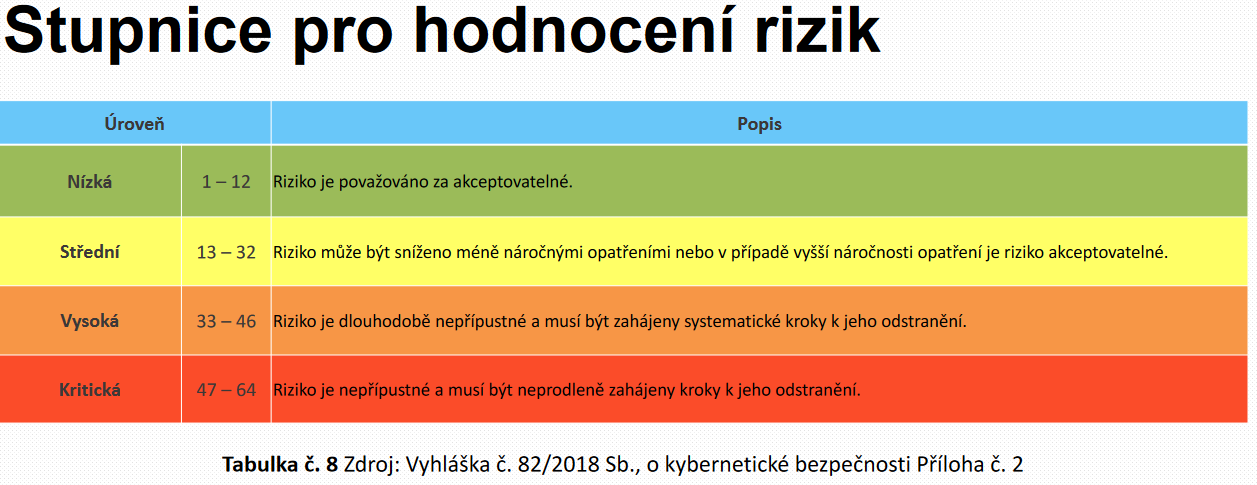

Stupnice pro hodnocení rizik

Hodnota rizika je určená podle vzorce:

dopadová hodnota aktiva x hodnota hrozby x hodnota zranitelnosti

Zjednodušená analýza rizik

Zdroj: NUKIB

5. Plán zvládání rizik a prohlášení o aplikovatelnosti

Plán zvládání rizik

Navazujícím dokumentem na hodnocení rizik je plán zvládání rizik (angl. Risk Treatment Plan, zkráceně RTP). Jedná se o dokument obsahující cíle a přínosy bezpečnostních opatření pro zvládání jednotlivých neakceptovaných rizik, určení osoby zajišťující prosazování bezpečnostních opatření pro zvládání rizik, potřebné finanční, technické, lidské a informační zdroje, termín jejich zavedení, popis vazeb mezi riziky a příslušnými bezpečnostními opatřeními a způsob realizace bezpečnostních opatření. V souladu s tímto plánem zvládání rizik jsou zaváděna bezpečnostní opatření.

Dokumenty vycházející z hodnocení rizik včetně samotného hodnocení rizik je nutné pravidelně aktualizovat a musí zohledňovat nejen významné změny, ale i změny v rozsahu ISMS, opatření podle § 11 ZKB a kybernetické bezpečnostní incidenty, včetně dříve řešených.

Prohlášení o aplikovatelnosti

V návaznosti na výsledky hodnocení rizik a s ohledem na bezpečnostní potřeby organizace je třeba zpracovat prohlášení o aplikovatelnosti (angl. Statement of Applicability, zkráceně SoA). Jedná se o dokument, jehož obsahem je přehled bezpečnostních opatření podle VKB, která nebyla aplikována včetně odůvodnění, a která byla aplikována, včetně způsobu jejich plnění.