Ochrana primárních a podpůrných aktiv

| Stránky: | DemoG |

| Kurz: | Kurz kybernetické bezpečnosti |

| Kniha: | Ochrana primárních a podpůrných aktiv |

| Vytiskl(a): | Nepřihlášený host |

| Datum: | Sobota, 28. března 2026, 05.16 |

1. Řízení aktiv

Po dokončení kroku správného nastavení rozsahu ISMS v organizaci je klíčové správně nastavit oblast řízení aktiv, přičemž aktiva jsou ohodnocena z hlediska jejich důležitosti (tedy dostupnosti, důvěrnosti a integrity) a jsou jim přiřazeni garanti.

Aktiva a jejich určená hodnota zároveň také slouží jako významný vstup pro analýzu rizik. Cílem řízení aktiv je i stanovení přiměřených bezpečnostních požadavků na ochranu aktiv během jejich životního cyklu a v souladu s průběžným hodnocením aktiv.

Po dokončení kroku správného nastavení rozsahu ISMS v organizaci je klíčové správně nastavit oblast řízení aktiv, přičemž aktiva jsou ohodnocena z hlediska jejich důležitosti (tedy dostupnosti, důvěrnosti a integrity) a jsou jim přiřazeni garanti.

Aktiva a jejich určená hodnota zároveň také slouží jako významný vstup pro analýzu rizik. Cílem řízení aktiv je i stanovení přiměřených bezpečnostních požadavků na ochranu aktiv během jejich životního cyklu a v souladu s průběžným hodnocením aktiv.

Aktiva lze dále rozdělit na primární a podpůrná aktiva:

- Primární aktiva představují informaci nebo službu zpracovanou nebo poskytovanou informačním a komunikačním systémem. Primární aktiva zároveň mohou představovat základní hodnoty pro fungování dané organizace. Jako příklady primárních aktiv lze uvést data, informace nebo poskytované služby.

- Podpůrné aktiva představují technické aktivum, zaměstnance a dodavatele podílející se na provozu, rozvoji, správě nebo bezpečnosti informačního a komunikačního systému.

Mimo rozdělení na primární a podpůrné, lze aktiva dále rozlišovat podle specifických potřeb organizace, např.:

- hardware (počítače, komunikační zařízení, média, odborné technické vybavení, …)

- software (aplikační software, systémový software, vývojové nástroje, …)

- sítě (router, hub, switch, …)

- pracovníci (klíčoví zaměstnanci, administrátoři, ...)

- lokalita (areál, budovy, místnosti, …)

- organizace (řídící orgán, organizační struktura, dodavatelé, …).

2. Identifikace, evidence a hodnocení aktiv

Předpokladem pro řízení aktiv je jejich identifikace, která by měla být provedena v souladu s interní metodikou organizace a pravidelně přezkoumávána v souladu s potřebami organizace (např. jedenkrát případě dvakrát ročně).

Aktiva spadající do rozsahu Systému řízení bezpečnosti informací (ISMS) je možné seskupovat do tzv. typových aktiv, např. dle rolí (uživatelé, administrátoři, dodavatelé) či dle lokality, zdrojů, atp. Platí však, že u každého aktiva by mělo být zřejmé jestli do ISMS spadá či nikoli. Důležité je konkrétně evidovat zejména významné změny v organizaci a v návaznosti na to aktualizovat a evidovat aktiva. Dále platí, že každé aktivum by mělo mít stanovanou odpovědnou osobu, tzn. garanta aktiva.

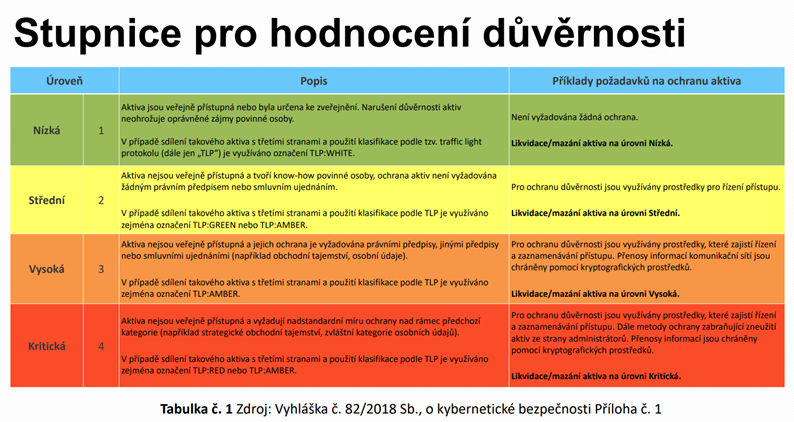

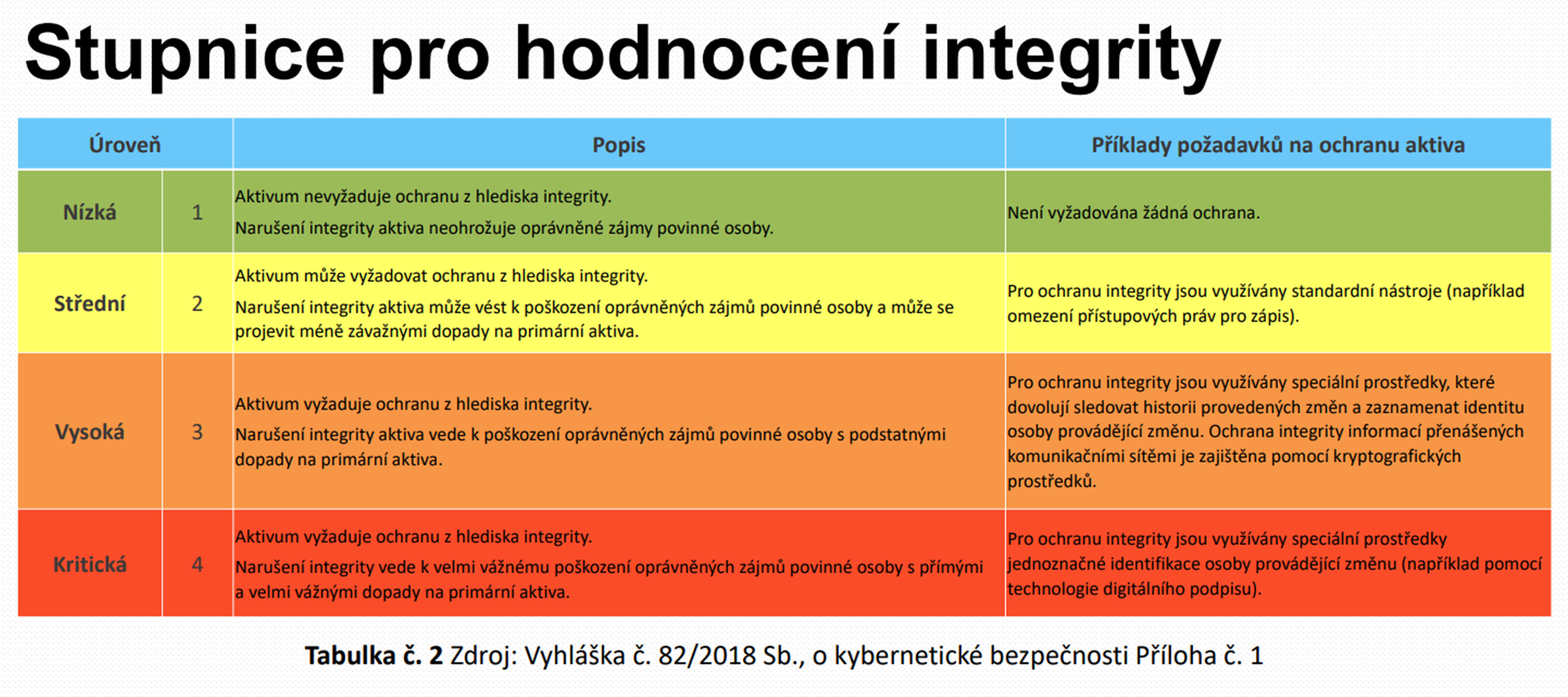

Hodnocení aktiv probíhá dle metodiky, která je přizpůsobená potřebám dané organizace. Při hodnocení aktiv je posuzován možný dopad na narušení bezpečnosti informací z hlediska integrity, důvěrnosti a dostupnosti aktiv. V návaznosti na to jsou aktiva rozdělena do jednotlivých úrovní v souladu se stanovenou metodikou pro hodnocení aktiv.

Příklad stupnice pro hodnocení důvěrnosti:

Příklad stupnice pro hodnocení integrity:

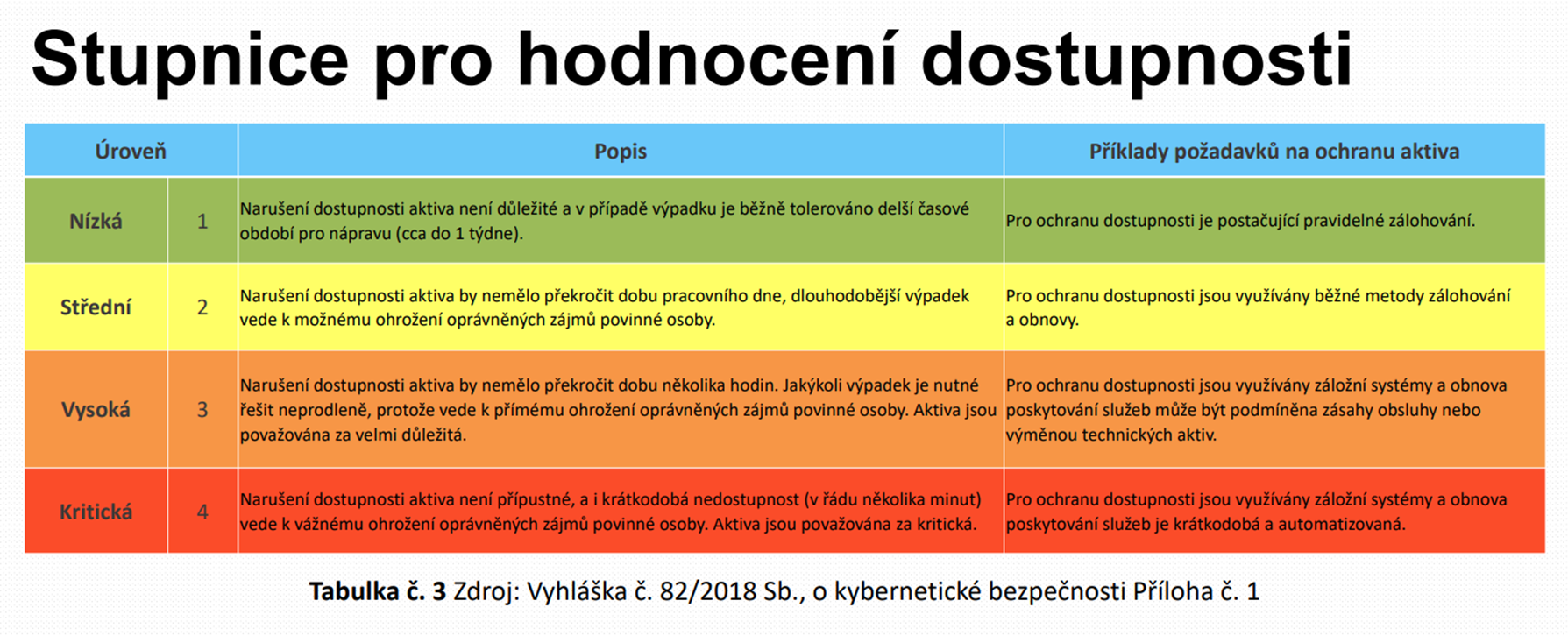

Příklad stupnice pro hodnocení dostupnosti:

3. Hodnocení aktiv

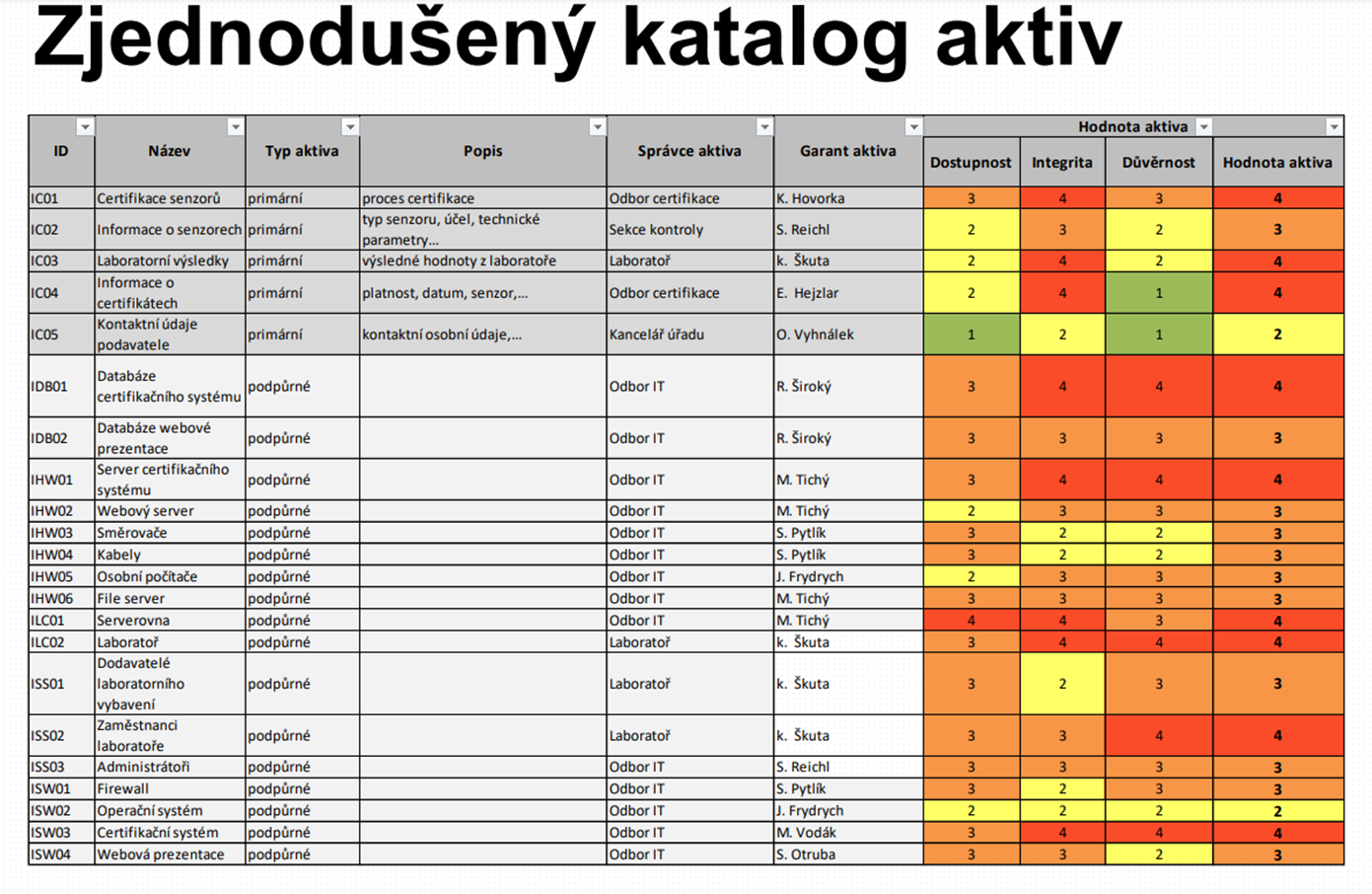

Hodnocení aktiv provádějí garanti aktiva ve spolupráci s manažerem kybernetické bezpečnosti. Výsledkem je katalog aktiv s přiřazeným hodnocením:

Zdroj: demog.moodlepartner.cz

Při hodnocení aktiv jsou klíčová primární aktiva, u který je nutné posoudit především níže uvedené nejdůležitější faktory, které jsou však vždy specifické dle dané organizace, zároveň platí, že všechna aktiva nemusí být relevantní pro všechny typy organizací:

- rozsah a důležitost osobních údajů, zvláštních kategorií osobních údajů nebo obchodního tajemství,

- rozsah dotčených právních povinností nebo jiných závazků,

- rozsah narušení vnitřních řídicích a kontrolních činností,

- poškození veřejných, obchodních nebo ekonomických zájmů a možné finanční ztráty,

- dopady na poskytování důležitých služeb,

- rozsah narušení běžných činností,

- dopady na zachování dobrého jména nebo ochranu dobré pověsti,

- dopady na bezpečnost a zdraví osob,

- dopady na mezinárodní vztahy a

- dopady na uživatele informačního a komunikačního systému.

Určení vazeb mezi primárními a podpůrnými aktivy

Dále je nutné posoudit eventuální vazby mezi primárními a podpůrnými aktivy, přičemž platí, že několik primárních aktiv může být závislých na jednom podpůrném aktivu, taková vazba pak má vliv na hodnotu daného podpůrného aktiva. Tyto vazby je nutné dále evidovat a hodnotit důsledky těchto závislostí.

Klasifikace aktiv

V návaznosti na hodnocení aktiv je nezbytné zavést příslušná pravidla ochrany pro zabezpečení těchto aktiv. Jedná se zejména o vymezení přípustných způsobů používání aktiv, vymezení pravidel pro manipulaci s těmito aktivy a pravidel pro bezpečné elektronické a fyzické sdílení/přenos. Dále je vymezen způsob likvidace dat, provozních údajů, informací, případně jejich kopií nebo likvidaci technických nosičů dat.

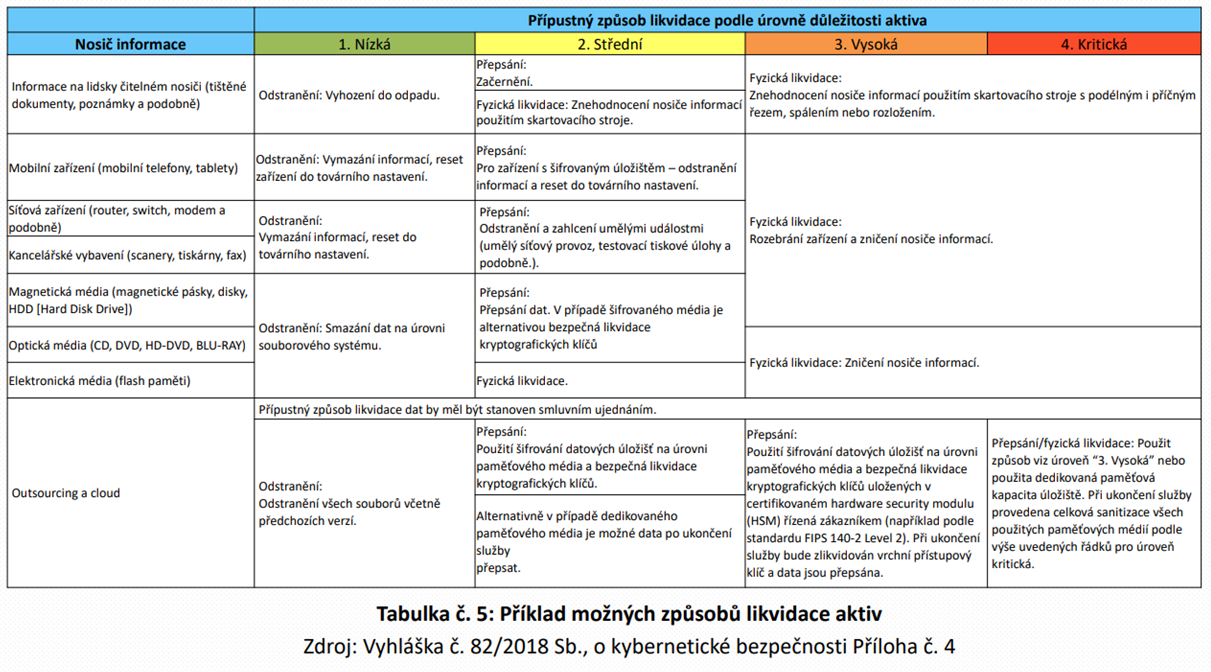

4. Likvidace aktiv

Oblast likvidace aktiv se zabývá stanovením pravidel pro mazání dat a likvidace technických nosičů dat. V návaznosti na hodnotu a důležitost aktiv je nutné zvolit adekvátní úroveň likvidace. Pravidla je nutné sestavovat s ohledem na:

- hodnotu aktiva (zejména z pohledu důvěrnosti,

- technologii – typy a velikosti nosičů informace,

- zda se nosič informace nachází pod kontrolou organizace či nikoliv,

- zda jsou data součástí dedikovaného nebo multitenantního prostředí,

- kdo bude likvidaci dat provádět,

- dostupnost vybavení a nástrojů pro likvidaci,

- kapacitu likvidovaných nosičů,

- zda je k dispozici vyškolený personál,

- časovou náročnost likvidace,

- cenu likvidace s ohledem na nástroje, školení, validaci, opětovné využití nosiče informace,

- možné způsoby likvidace dat,

- použitelné způsoby likvidace dat vzhledem ke stavu nosiče informace.

Možné způsoby likvidace aktiv

1. Odstranění

- Odstranění datového souboru

- Vyhození tištěného dokumentu

- Odstranění dat tak, aby byla pro systém nedostupná

- Nejméně bezpečné (lze obnovit)

- Nosič musí podporovat opětovný zápis

- Použitelné pro nízkou úroveň důvěrnosti aktiva

2. Fyzické zničení nosiče (mechanicky, chemicky či tepelným způsobem)

- Nejbezpečnější metoda likvidace dat (nelze znovu požít)

- Použitelné pro střední až kritickou úroveň

3. Několikanásobné přepsání nosiče

- Přepsání nahodilými hodnotami

- Středně bezpečný způsob likvidace (volně dostupné nástroje neobnoví)

- Není vhodné pro poškozená média nebo média s velkou kapacitou

- Nosič musí podporovat opětovný zápis

- Použitelné pro všechny úrovně důvěrnosti aktiva

4. Znečitelnění dat jejich šifrováním