Systém řízení bezpečnosti informací

| Stránky: | DemoG |

| Kurz: | Kurz kybernetické bezpečnosti |

| Kniha: | Systém řízení bezpečnosti informací |

| Vytiskl(a): | Nepřihlášený host |

| Datum: | Sobota, 28. března 2026, 05.16 |

1. ISMS - Systém řízení bezpečnosti informací

Systém řízení bezpečnosti informací (Information Security Management System) představuje rámec politik, postupů, směrnic a přidružených zdrojů k dosažení stanovených cílů organizace.

Dle Vyhlášky o kybernetické bezpečnosti je ISMS:

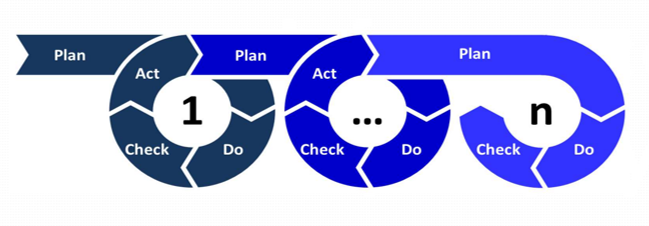

- postaven na metodě postupného zlepšování pomocí PDCA cyklu (Plan – Do – Check – Act) a na přístupu k rizikům informačního a komunikačního systému a

- stanovuje způsob ustanovení, zavádění a provozování, monitorování a přezkoumání, udržování a zlepšování bezpečnosti informací a dat, po vzoru mezinárodní normy ISO/IEC 27001.

Naplňováním PDCA cyklu dochází k dosažení kontinuálního zlepšování ISMS v organizaci:

Zdroj: www.nukib.cz

2. Rozsah ISMS

Adekvátní rozsah ISMS

v organizaci je nezbytným krokem pro efektivní řízení bezpečnosti informací.

Rozsah se stanoví vymezením těch částí organizace, na které budou činnosti spojené s ISMS aplikovány, a ty části organizace na které aplikovány nebudou. V tomto kontextu je nutné přihlédnout k požadavkům organizace a k požadavkům dotčených stran, např. k zákonným a jiným právním požadavkům. Detailní rozsah ISMS, který musí zahrnovat aktiva a organizační části v rozsahu daného informačního nebo komunikačního systému, určuje povinná osoba sama. V souladu s nejlepší praxí je vhodné stanovit rozsah ISMS napříč celou organizací s minimem výjimek, tak aby bylo zajištěno, že jsou v rozsahu všechna klíčová aktiva organizace, která je potřeba chránit. I při stanovení rozsahu ISMS na celou organizaci probíhá případná kontrola ze strany NÚKIB pouze v rozsahu určených systémů v souladu se ZKB.

Organizačními částmi v rozsahu ISMS jsou např. sekce, odbory, oddělení, apod. V souvislosti s tím by měly být v organizaci současně známy hranice ISMS.

3. Stanovení cílů ISMS

Cíle IMS je nutné vhodně nastavit tak, aby byly v souladu s metodou SMART:

- S - Specifické - co nejpřesnější a jasně vymezené

- M - Měřitelné - pro posouzení do jaké míry byly naplněny

- A - Akceptované - schválené zodpovědnou osobou

- R - Realistické - dosažitelné v reálném čas

- T - Termínované - časově ohraničené

4. Hodnocení rizik a bezpečnostní politiky

Cílem hodnocení rizik je zjištění možných bezpečnostních rizik a stanovení jejich hodnot.

Znát hodnotu rizika je nezbytné pro navržení a zavádění bezpečnostních opatření ke snížení či eliminace zjištěných rizik.

Hodnocení rizik je prováděno pro všechna aktiva v rámci rozsahu ISMS.

Na základě bezpečnostních potřeb organizace a výsledků hodnocení rizik je v rámci ISMS nezbytné vytvořit a schválit bezpečnostní politiku pro jednotlivé oblasti ISMS obsahující hlavní zásady, cíle, bezpečnostní potřeby, práva a povinnosti ve vztahu k řízení bezpečnosti informací.

5. Monitoring ISMS a řízení změn

Monitoring představuje zaznamenávaní činností jednotlivých zařízení, měření efektivity ISMS, sledování a zaznamenávání událostí, které mají vliv na výkon či efektivitu ISMS a ve vazbě na schvalování rozpočtu na ISMS, uchovávání zápisů z jednání Výborů pro kybernetickou bezpečnosti.

Řízení změn představuje aktivity patřící do rozsahu ISMS, které zahrnují průběžnou identifikaci a v případě významných změn následně i jejich řízení. Změny mohou být významné a nevýznamné. Významná změna má nebo může mít vliv na kybernetickou bezpečnost a představuje vysoké riziko bez ohledu na již zavedená opatření. U nevýznamné změny je tomu naopak.

Příkladem významné změny může být např. změna interního systému, ale i změna významného dodavatel organizace.

6. Kontrola, audit, vyhodnocování a aktualizace ISMS

Klíčovou součástí ISMS je zajištění pravidelného opakujícího se auditu ISMS a kybernetické bezpečnosti v rámci rozsahu ISMS, který slouží jako nástroj pro zajištění efektivního zlepšování zavedeného ISMS a jako upozornění na případné odchylky od nejlepší praxe.

Stejně důležité je zajistit také pravidelné vyhodnocování účinnosti ISMS, které obsahuje hodnocení stavu ISMS včetně revize hodnocení rizik, posouzení výsledků provedených auditů a dopadů kybernetických bezpečnostních incidentů na stanovený rozsah ISMS.

Nezbytné je také nezapomínat na aktualizaci ISMS (vč. příslušné dokumentace), které je nutné realizovat na základě výsledků vyhodnocení účinnosti ISMS a v souvislosti s významnými změnami v organizaci.